Vor kurzem gab es einen Anstieg der Aktivitäteine neue Generation bösartiger Computerprogramme. Sie erschienen vor ziemlich langer Zeit (vor 6-8 Jahren), aber das Tempo ihrer Implementierung hat gerade jetzt sein Maximum erreicht. In zunehmendem Maße kann es vorkommen, dass der Virus Dateien verschlüsselt hat.

Es ist bereits bekannt, dass diese nicht nur primitiv sindMalware blockiert beispielsweise den Computer (was zum Auftreten eines Bluescreens führt) und schwerwiegende Programme, die in der Regel Abrechnungsdaten beschädigen sollen. Sie verschlüsseln alle verfügbaren Dateien, die in Reichweite sind, einschließlich 1C-Buchhaltungsdaten, docx, xlsx, jpg, doc, xls, pdf, zip.

Es besteht darin, dass ein RSA-Schlüssel verwendet wird, der an einen bestimmten Computer des Benutzers gebunden ist, weshalb ein Universaldecoder (Entschlüsseler) fehlt. Auf einem der Computer aktivierte Viren funktionieren möglicherweise nicht auf dem anderen Computer.

Опасность также еще в том, что уже более года в Fertige Builder-Programme (Builder) werden im Internet bereitgestellt, mit denen selbst Kulhacker (Personen, die sich als Hacker betrachten, sich aber nicht mit Programmierung befassen) diese Art von Virus entwickeln können.

Derzeit sind stärkere Änderungen aufgetreten.

Die Verbreitung des Virus erfolgt gezielt, soin der Regel in der Buchhaltung des Unternehmens. Zunächst wird die Erfassung von Personal-E-Mails aus Datenbanken wie beispielsweise hh.ru durchgeführt. Als nächstes folgt die Verteilung der Buchstaben. Sie enthalten meist eine Anfrage zur Annahme einer bestimmten Position. An einen solchen Brief wird eine Datei mit einem Lebenslauf angehängt, in der sich ein echtes Dokument mit einem implantierten OLE-Objekt befindet (PDF-Datei mit einem Virus).

In Situationen, in denen Buchhalter dieses Dokument sofort nach einem Neustart ausführten, passierte Folgendes: Der Virus hat die Dateien umbenannt und verschlüsselt und sich dann selbst zerstört.

Diese Art von Brief ist normalerweise ausreichendgeschrieben und gesendet von einem Nicht-Spam-Feld (Name stimmt mit Unterschrift überein). Eine Vakanz wird immer auf Basis des Kerngeschäfts des Unternehmens angefordert, weshalb kein Verdacht besteht.

Weder lizenzierte "Kaspersky" (AntivirusAuch der "Total Virus" (Onlinedienst zum Überprüfen von Anhängen auf Viren) kann den Computer in diesem Fall nicht schützen. Gelegentlich prüfen einige Antivirenprogramme, ob der Anhang Gen: Variant.Zusy.71505 enthält.

Jede empfangene Datei sollte überprüft werden. Besonderes Augenmerk wird auf Word-Dokumente gelegt, in die PDFs eingebettet sind.

Es gibt viele von ihnen. Die gebräuchlichsten Optionen für die Darstellung der mit Viren verschlüsselten Dateien finden Sie unten. In jedem Fall werden die folgenden Dokumente per E-Mail verschickt:

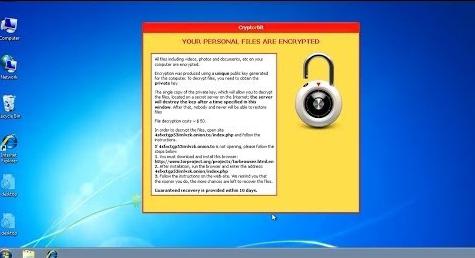

Nach der Infektion wird es im Stammordner angezeigt.Laufwerk C. Manchmal werden in allen Verzeichnissen mit beschädigten Textdateien wie WHAT_DEL.txt CONTACT.txt abgelegt. Dort wird der Benutzer über die Verschlüsselung seiner Dateien informiert, die mittels zuverlässiger kryptografischer Algorithmen durchgeführt wird. Außerdem wird er vor der Unangemessenheit der Verwendung von Drittanbieter-Dienstprogrammen gewarnt, da dies zu dauerhaften Schäden an den Dateien führen kann, die wiederum dazu führen, dass eine spätere Entschlüsselung unmöglich wird.

In der Benachrichtigung wird empfohlen, den Computer eingeschaltet zu lassenunveränderter Zustand. Es gibt die Speicherdauer des bereitgestellten Schlüssels an (in der Regel sind dies 2 Tage). Das genaue Datum ist angegeben, nach dem jegliche Art von Beschwerde ignoriert wird.

Am Ende erhalten Sie eine E-Mail. Es heißt auch, dass der Benutzer seine ID angeben muss und dass eine der folgenden Aktionen zum Löschen des Schlüssels führen kann, und zwar:

Diese Art der Verschlüsselung ist sehr leistungsfähig:Der Datei ist eine Erweiterung wie perfect, nochance usw. zugewiesen. Es ist einfach unmöglich, sie zu knacken, aber Sie können versuchen, einen Kryptoanalytiker anzuschließen und eine Lücke zu finden (in einigen Situationen hilft Dr. WEB).

Es gibt noch einen weiteren Weg, sich zu erholenDateien, die vom Virus verschlüsselt wurden, aber nicht für alle Viren geeignet sind. Außerdem müssen Sie die Quell-Exe zusammen mit diesem Schadprogramm entfernen, was nach der Selbstliquidation recht schwierig ist.

Virusanfrage zur Einführung eines speziellen Codes- eine kleine Überprüfung, da die Datei zu diesem Zeitpunkt bereits einen Decoder enthält (sozusagen kein Code von Eindringlingen erforderlich). Das Wesentliche dieser Methode besteht darin, leere Befehle in den eingedrungenen Virus (genau an der Stelle des Vergleichs des Eingabecodes) einzugeben. Das Ergebnis: Das Schadprogramm selbst entschlüsselt die Dateien und stellt sie vollständig wieder her.

Jeder einzelne Virus hat seine eigenen BesonderheitenVerschlüsselungsfunktion, aufgrund derer es nicht möglich ist, eine ausführbare Datei eines Drittanbieters (exe-Formatdatei) zu entschlüsseln, oder Sie können versuchen, die oben genannte Funktion auszuwählen, für die alle Aktionen unter WinAPI ausgeführt werden müssen.

Um die Entschlüsselung durchzuführen, benötigen Sie:

Es ist wichtig zu wissen, dass in einer Situation, in der das VirusBei verschlüsselten Dateien dauert das Entschlüsseln einige Zeit. Ein wichtiger Punkt ist, dass bei der oben genannten Malware ein Fehler auftritt, mit dem Sie einen Teil der Dateien speichern können, wenn Sie den Computer schnell ausschalten (ziehen Sie den Netzstecker, schalten Sie den Überspannungsschutz aus, entfernen Sie den Akku bei einem Laptop), sobald eine große Anzahl von Dateien mit der zuvor angegebenen Erweiterung angezeigt wird .

Еще раз следует подчеркнуть, что главное – это Sichern Sie ständig, aber nicht in einem anderen Ordner, nicht auf Wechselmedien, die in den Computer eingelegt sind, da diese Änderung des Virus an diese Stellen gelangt. Es lohnt sich, Backups auf einem anderen Computer, auf einer Festplatte, die nicht permanent mit dem Computer verbunden ist, und in der Cloud zu speichern.

Jeder sollte misstrauisch sein.Dokumente, die von unbekannten Personen per Post eingehen (in Form eines Lebenslaufs, eines Frachtbriefs, eines Dekrets des Obersten Schiedsgerichts der Russischen Föderation oder einer Steuer usw.). Sie müssen sie nicht auf Ihrem Computer ausführen (für diese Zwecke können Sie ein Netbook auswählen, das keine wichtigen Daten enthält).

In einer Situation, in der der oben genannte Virus die Dateien cbf, doc, jpg usw. verschlüsselt hat, gibt es nur drei Optionen für die Entwicklung des Ereignisses:

Manchmal ist auch eine zusätzliche Option wirksam. Wenn ein Virus Dateien verschlüsselt (paycrypt @ gmail_com oder andere Malware), kann ein Zurücksetzen des Systems vor ein paar Tagen helfen.

Wenn der Virus JPG-, Doc-, CBF-Dateien usw. verschlüsselt hat.dann kann ein spezielles Programm helfen. Dazu müssen Sie zuerst zum Start gehen und alles außer dem Antivirenprogramm deaktivieren. Als nächstes müssen Sie den Computer neu starten. Alle Dateien anzeigen, verdächtige markieren. Das Feld "Team" gibt den Speicherort einer bestimmten Datei an (Anwendungen ohne Signatur sollten beachtet werden: Hersteller - keine Daten).

Alle verdächtigen Dateien müssen gelöscht werden. Danach müssen Browser-Caches und temporäre Ordner bereinigt werden (CCleaner ist dafür geeignet).

Чтобы приступить к дешифровке, необходимо скачать das obige Programm. Führen Sie es dann aus und klicken Sie auf die Schaltfläche "Scan starten", um die geänderten Dateien und ihre Erweiterung anzuzeigen. In modernen Versionen dieses Programms können Sie nur die infizierte Datei selbst angeben und auf die Schaltfläche "Öffnen" klicken. Danach werden die Dateien entschlüsselt.

Anschließend wird das Dienstprogramm automatisch ausgeführtÜberprüft alle Computerdaten, einschließlich der Dateien auf einem zugeordneten Netzlaufwerk, und entschlüsselt sie. Dieser Wiederherstellungsprozess kann mehrere Stunden dauern (abhängig vom Arbeitsaufwand und der Computergeschwindigkeit).

В итоге все поврежденные файлы будут расшифрованы in dasselbe Verzeichnis, in dem sie sich ursprünglich befanden. Abschließend müssen Sie nur noch alle vorhandenen Dateien mit einer verdächtigen Erweiterung löschen, für die Sie die Anforderung "Verschlüsselte Dateien nach erfolgreicher Entschlüsselung löschen" abhaken können, indem Sie auf die Schaltfläche "Scaneinstellungen ändern" klicken. Es ist jedoch besser, es nicht zu installieren, da bei einer erfolglosen Entschlüsselung von Dateien diese gelöscht werden können und anschließend zuerst wiederhergestellt werden müssen.

Wenn der Virus die Dokumente doc, cbf, jpg usw. verschlüsselt hat, sollten Sie nicht schnell für den Code bezahlen. Vielleicht wird er nicht gebraucht.

Beim Versuch, alle beschädigten Dateien zu entfernenDurch eine Standardsuche und anschließendes Löschen kann der Computer einfrieren und langsamer werden. In diesem Zusammenhang lohnt es sich, für dieses Verfahren eine spezielle Befehlszeile zu verwenden. Nach dem Start müssen Sie Folgendes eingeben: del "

Stellen Sie sicher, dass Sie Dateien wie "Read me.txt" löschen, für die Sie in derselben Befehlszeile angeben sollten: del "

Somit kann festgestellt werden, dass wennWenn der Virus die Dateien umbenannt und verschlüsselt hat, sollten Sie nicht sofort Geld für den Kauf eines Schlüssels von Angreifern ausgeben. Zuerst sollten Sie versuchen, das Problem selbst herauszufinden. Es ist besser, in den Kauf eines speziellen Programms zum Entschlüsseln beschädigter Dateien zu investieren.

Abschließend sei daran erinnert, dass sich dieser Artikel mit der Frage befasste, wie mit einem Virus verschlüsselte Dateien entschlüsselt werden können.