Codificação de informações - incrivelmente amplacampo do conhecimento. Claro, está diretamente relacionado ao desenvolvimento da tecnologia digital. Em muitas instituições educacionais modernas, o tópico mais popular é a codificação de informações. Hoje estudaremos as principais interpretações desse fenômeno em relação a vários aspectos do funcionamento dos computadores. Vamos tentar responder à pergunta: "Codificar é um processo, método, ferramenta ou todos esses fenômenos ao mesmo tempo?"

Quase qualquer tipo de dados queexibidos na tela de um computador, de uma forma ou de outra representam um código binário que consiste em zeros e uns. Este é o método mais simples e "de baixo nível" de criptografar informações, permitindo que um PC processe dados. O código binário é universal: é compreendido por todos os computadores sem exceção (de fato, para isso foi criado - para padronizar o uso da informação em formato digital).

A unidade básica que o binário usaa codificação é um bit (da frase "dígito binário" - "dígito duplo"). Pode ser 0 ou 1. Como regra, os bits não são usados individualmente, mas combinados em sequências de 8 dígitos - bytes. Assim, cada um deles pode conter até 256 combinações de zeros e uns (2 à 8ª potência). Para registrar volumes significativos de informação, via de regra, não se utilizam bytes únicos, mas sim quantidades maiores - com os prefixos "quilo", "mega", "giga", "tera", etc., cada um 1000 vezes maior. do que o anterior. ...

A forma mais comum de dados digitais étexto. Como é codificado? Este é um processo bastante fácil de explicar. Uma letra, sinal de pontuação, número ou símbolo pode ser codificado usando um ou mais bytes, ou seja, o computador os vê como uma sequência única de zeros e uns, e então, de acordo com o algoritmo de reconhecimento embutido, os exibe em a tela. Existem dois padrões mundiais principais para "criptografia" de texto de computador - ASCII e UNICODE.

No sistema ASCII, cada caractere é codificado apenasum byte. Ou seja, por meio desse padrão é possível "criptografar" até 256 caracteres - o que é mais do que suficiente para exibir os caracteres da maioria dos alfabetos mundiais. É claro que todos os sistemas de cartas nacionais existentes hoje não caberão neste recurso. Portanto, cada alfabeto tem seu próprio "subsistema" de criptografia. A informação é codificada usando sistemas de sinalização adaptados aos padrões de escrita nacionais. No entanto, cada um desses sistemas, por sua vez, é parte integrante do padrão ASCII global adotado em nível internacional.

Dentro do sistema ASCII, este mesmo recurso está fora de 256sinais é dividido em duas partes. Os primeiros 128 são os caracteres reservados para o alfabeto inglês (letras de a a z), bem como números, sinais básicos de pontuação e alguns outros símbolos. Os segundos 128 bytes são reservados, por sua vez, para os sistemas de cartas nacionais. Este é o "subsistema" para alfabetos não ingleses - russo, hindi, árabe, japonês, chinês e muitos outros.

Cada um deles é apresentado como um separadotabelas de codificação. Isto é, pode acontecer (e, como regra, acontece) de forma que a mesma sequência de bits seja responsável por letras e símbolos diferentes em duas tabelas "nacionais" separadas. Além disso, devido às peculiaridades do desenvolvimento da esfera de TI em diferentes países, até mesmo eles diferem. Por exemplo, dois sistemas de codificação são mais comuns para o idioma russo: Windows-1251 e KOI-8. O primeiro apareceu depois (assim como o próprio sistema operacional em consonância com ele), mas agora muitos especialistas em TI o usam como uma questão de prioridade. Portanto, um computador deve ser capaz de reconhecer corretamente as duas tabelas para que possa ter a garantia de ler texto em russo. Mas, via de regra, não há problemas com isso (se o PC tiver um sistema operacional moderno).

Técnicas de codificação de texto o tempo todoestão melhorando. Além do sistema ASCII de "um byte", que pode manipular apenas 256 valores de caracteres, há também o sistema UNICODE de "dois bytes". É fácil de calcular que permite a codificação de textos em quantidade igual a 2 à 16ª potência, ou seja, 65 mil 536. Ela, por sua vez, possui os recursos para a codificação simultânea de quase todos os alfabetos nacionais existentes no mundo . O uso de UNICODE não é menos comum do que o uso do padrão ASCII "clássico".

Acima, definimos como eles são "criptografados"textos e como os bytes são usados. E as fotos e imagens digitais? Também é muito simples. Assim como acontece com o texto, os mesmos bytes desempenham o papel principal na codificação da computação gráfica.

O processo de imagem digital em geralsemelhantes aos mecanismos com base nos quais a TV funciona. Em uma tela de TV, se você olhar de perto, a imagem consiste em muitos pontos individuais, que juntos formam figuras que são reconhecíveis a alguma distância pelo olho. A matriz de televisão (ou projetor CRT) recebe as coordenadas horizontal e vertical de cada um dos pontos do transmissor e gradualmente constrói a imagem. O princípio de codificação de gráficos de computador funciona da mesma maneira. A "encriptação" das imagens por bytes baseia-se na especificação de cada um dos pontos da tela das coordenadas correspondentes (bem como a cor de cada uma delas). Em termos simples. Obviamente, a codificação gráfica é um processo muito mais complexo do que a codificação textual.

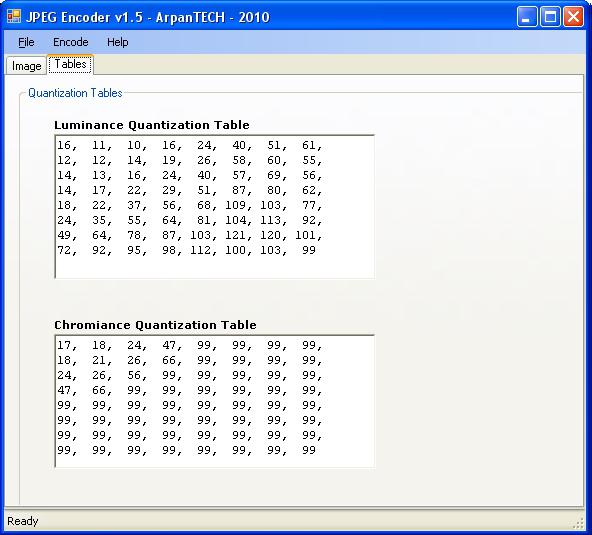

O método de especificar os pontos das coordenadas correspondentes eas opções de cores são chamadas de "bitmap". Muitos formatos de arquivos de gráficos de computador são nomeados de forma semelhante. As coordenadas de cada um dos pontos da imagem, assim como sua cor, são registradas em um ou mais bytes. O que determina seu número? Principalmente em quantos tons de cor devem ser "criptografados". Como você sabe, um byte tem 256 valores. Se tantas cortinas forem suficientes para construirmos um quadro, faremos isso com este recurso. Em particular, podemos ter à nossa disposição 256 tons de cinza. E isso será o suficiente para codificar quase qualquer imagem em preto e branco. Por sua vez, esse recurso obviamente não será suficiente para imagens coloridas: o olho humano é conhecido por ser capaz de distinguir até várias dezenas de milhões de cores. Portanto, uma "reserva" é necessária não em 256 valores, mas centenas de milhares de vezes mais. Porque não se utiliza um byte para codificar os pontos, mas vários: de acordo com os padrões existentes hoje, podem ser 16 (pode "encriptar" 65 mil 536 cores) ou 24 (16 milhões 777 mil 216 tons).

Ao contrário dos padrões textuais, diversidadeque é comparável ao número de línguas mundiais, com gráficos a situação é um pouco mais simples. Os formatos de arquivo mais comuns (como JPEG, PNG, BMP, GIF, etc.) são geralmente igualmente reconhecidos na maioria dos computadores.

Não há nada difícil para entender comoprincípios são a codificação de informações gráficas. A 9ª série de qualquer escola secundária russa, via de regra, inclui um curso de ciência da computação, onde tais tecnologias são divulgadas com alguns detalhes em uma linguagem muito simples e compreensível. Também existem programas de formação especializados para adultos - são organizados por universidades, liceus ou também escolas.

Portanto, um russo moderno temonde obter conhecimento sobre códigos de importância prática em termos de computação gráfica. E se você quiser se familiarizar com os conhecimentos básicos por conta própria, pode adquirir materiais didáticos acessíveis. Isso inclui, por exemplo, o capítulo "Codificação de informações gráficas (9ª série, livro didático" Informática e TIC "de ND Ugrinovich).

O computador é usado regularmente paraouvir música e outros arquivos de áudio. Tal como acontece com texto e gráficos, qualquer som em um PC tem os mesmos bytes. Eles, por sua vez, são "decifrados" por uma placa de áudio e outros microcircuitos e convertidos em som audível. O princípio aqui é aproximadamente o mesmo que no caso de discos de gramofone. Neles, como você sabe, cada som corresponde a um sulco microscópico no plástico, que é reconhecido por um leitor e depois soado. Tudo é parecido no computador. Apenas o papel das ranhuras é desempenhado pelos bytes, em cuja natureza, como no caso do texto e das imagens, reside a codificação binária.

Se no caso de imagens de computadorum ponto é um único elemento, então, ao gravar o som, é a chamada "contagem". Via de regra, dois bytes são escritos nele, gerando até 65 mil 536 microvibrações sonoras. Porém, ao contrário do que acontece na construção de imagens, para melhorar a qualidade do som, não são adicionados bytes adicionais (obviamente existem mais do que o suficiente), mas o número de “samples” é aumentado. Embora alguns sistemas de áudio usem menos e mais bytes. Quando a codificação de áudio está em andamento, a unidade de medida padrão para a "densidade de fluxo" de bytes é um segundo. Ou seja, as microvibrações codificadas com 8 mil amostras por segundo obviamente serão de qualidade inferior à sequência de sons codificados com 44 mil "amostras".

A padronização internacional de arquivos de áudio, como no caso de gráficos, está bem desenvolvida. Existem vários formatos de mídia de áudio típicos - MP3, WAV, WMA - que são usados em todo o mundo.

Uma espécie de "esquema híbrido" em quea criptografia de áudio é combinada com a codificação de imagens, usada em vídeos de computador. Normalmente, os filmes e clipes consistem em dois tipos de dados - o próprio som e a sequência de vídeo que o acompanha. Descrevemos acima como o primeiro componente é "criptografado". O segundo é um pouco mais difícil. Os princípios aqui são diferentes daqueles incluídos na codificação gráfica acima. Mas devido à universalidade do "conceito" de bytes, a essência dos mecanismos é bastante clara e lógica.

Vamos lembrar como o filme está organizado.Nada mais é do que uma sequência de frames separados (existem, em regra, 24 deles). Os vídeos de computador são organizados exatamente da mesma maneira. Cada quadro é uma imagem. Como ele é construído usando bytes, nós definimos acima. Por sua vez, uma determinada área do código está presente na sequência de vídeo, o que permite vincular quadros individuais uns aos outros. Uma espécie de substituto digital para o filme. Uma unidade de medida separada para um fluxo de vídeo (semelhante a pontos para imagens e amostras de som, como no formato de "filme" de filmes e clipes) é considerada um quadro. Este último em um segundo, de acordo com os padrões aceitos, pode ser 25 ou 50.

Tal como acontece com o áudio, existepadrões de arquivos de vídeo internacionais comuns - MP4, 3GP, AVI. Produtores de filmes e comerciais tentam produzir amostras de mídia compatíveis com o maior número possível de computadores. Esses formatos de arquivo estão entre os mais populares e podem ser abertos em quase todos os PCs modernos.

O armazenamento dos dados do computador é realizado emvárias mídias - discos, drives flash, etc. Como dissemos acima, os bytes, como regra, são "overgrown" com os prefixos "mega", "giga", "tera", etc. Em alguns casos, o tamanho do arquivos codificados é que é impossível colocá-los com os recursos disponíveis no disco. Em seguida, vários tipos de métodos de compactação de dados são usados. Na verdade, eles também estão codificando. Esta é outra interpretação possível do termo.

Existem dois mecanismos principais de compressão de dados.Para o primeiro deles, a seqüência de bits é gravada em uma forma "compactada". Ou seja, o computador não pode ler o conteúdo dos arquivos (reproduzi-lo como texto, imagem ou vídeo) se não realizar o procedimento de "descompactação". Um programa que compacta dados dessa maneira é chamado de arquivador. O princípio de seu funcionamento é bastante simples. O arquivamento de dados, como um dos métodos mais populares pelos quais as informações podem ser codificadas, é compulsoriamente estudado pela ciência da computação em nível de escola.

Como lembramos, o processo de "criptografar" arquivos embytes é padronizado. Vamos pegar o padrão ASCII. Para, digamos, criptografar a palavra "olá", precisamos de 6 bytes, com base no número de letras. Esta é a quantidade de espaço que o arquivo com este texto ocupará no disco. O que acontece se escrevermos a palavra "olá" 100 vezes consecutivas? Nada de especial - para isso precisamos de 600 bytes, respectivamente, a mesma quantidade de espaço em disco. No entanto, podemos usar o arquivador, que criará um arquivo no qual, usando um número muito menor de bytes, o comando será "criptografado" com a seguinte aparência: "olá, multiplique por 100". Tendo contado o número de letras nesta mensagem, chegamos à conclusão de que precisamos de apenas 19 bytes para escrever tal arquivo. E a mesma quantidade de espaço em disco. Ao "descompactar" o arquivo compactado, ocorre a "descriptografia" e o texto assume sua forma original com "100 saudações". Assim, usando um programa especial que usa um mecanismo de codificação especial, podemos economizar uma quantidade significativa de espaço em disco.

O processo acima é bastante universal: não importa quais sistemas de sinais são usados, a codificação de informações para fins de compressão é sempre possível por meio de arquivamento de dados.

Qual é o segundo mecanismo?Até certo ponto, é semelhante ao que é usado em arquivadores. Mas sua diferença fundamental é que um arquivo compactado pode ser exibido por um computador sem o procedimento de "descompactação". Como funciona esse mecanismo?

Como lembramos, em sua forma original a palavra "olá"leva 6 bytes. No entanto, podemos ir direto ao ponto e escrever assim: "prvt". 4 bytes saem. Resta "ensinar" o computador a adicionar as letras que removemos durante a exibição do arquivo. Devo dizer que, na prática, o processo "educativo" não precisa ser organizado. Os mecanismos básicos para reconhecer caracteres ausentes estão incorporados na maioria dos programas de PC modernos. Ou seja, a maior parte dos arquivos com os quais lidamos todos os dias já está de alguma forma "criptografada" usando esse algoritmo.

Claro, também existem sistemas "híbridos".codificação de informações, permitindo a compressão de dados ao mesmo tempo em que usa ambas as abordagens acima. E provavelmente serão ainda mais eficientes em termos de economia de espaço em disco do que isoladamente.

Claro, usando a palavra "olá", afirmamosapenas os princípios básicos dos mecanismos de compressão de dados. Na realidade, eles são muito mais complicados. Vários sistemas de codificação de informações podem oferecer mecanismos incrivelmente complexos para "compactar" arquivos. Porém, podemos ver como é possível economizar espaço em disco, praticamente sem recorrer a uma deterioração na qualidade da informação em um PC. A função da compactação de dados é especialmente significativa ao usar imagens, áudio e vídeo - esses tipos de dados exigem mais recursos do disco.

Como dissemos no início, a codificação éé um fenômeno complexo. Agora que entendemos os princípios básicos da codificação de dados digital baseada em bytes, podemos tocar em outra área. Está associado ao uso de códigos de computador em significados ligeiramente diferentes. Aqui, por "código" entendemos não uma sequência de zeros e uns, mas um conjunto de várias letras e símbolos (que, como já sabemos, já são feitos de 0 e 1), que tem significado prático para a vida de um pessoa moderna.

No cerne do trabalho de qualquer programa de computador -código. Está escrito em uma linguagem que um computador pode entender. O PC, descriptografando o código, executa certos comandos. Uma característica distintiva de um programa de computador de outro tipo de dado digital é que o código nele contido é capaz de se "decifrar" (o usuário só precisa iniciar este processo).

Outra característica dos programas está no relativoflexibilidade do código usado. Ou seja, uma pessoa pode dar a um computador as mesmas tarefas usando um conjunto suficientemente grande de "frases" e, se necessário, em outro idioma.

Outra área de aplicação praticamente significativacódigo alfabético - criação e formatação de documentos. Como regra, a simples exibição de caracteres na tela não é suficiente do ponto de vista do significado prático de usar um PC. Na maioria dos casos, o texto deve ser construído com uma fonte de determinada cor e tamanho, acompanhada de elementos adicionais (como tabelas). Todos esses parâmetros são configurados, como no caso dos programas, em linguagens especiais que um computador pode entender. O PC, reconhecendo os "comandos", mostra os documentos exatamente como o usuário deseja. Além disso, os textos podem ser formatados da mesma forma, assim como acontece com os programas, usando conjuntos de "frases" diferentes e até mesmo em idiomas diferentes.

No entanto, há uma diferença fundamental entre os códigospara documentos e programas de computador. Consiste no fato de os primeiros não serem capazes de se decifrar. Os programas de terceiros são sempre necessários para abrir arquivos de texto formatados.

Outra interpretação do termo "código"no caso dos computadores, é a criptografia de dados. Acima, usamos essa palavra como sinônimo do termo "codificação", e isso é permitido. Nesse caso, por criptografia, queremos dizer um tipo diferente de fenômeno. Ou seja, a codificação de dados digitais para proibir o acesso a eles por outras pessoas. A proteção de arquivos de computador é a área de atividade mais importante na área de TI. Esta é, na verdade, uma disciplina científica separada, e a ciência da computação escolar também a inclui. Codificar arquivos para evitar o acesso não autorizado é uma tarefa cuja importância é apresentada aos cidadãos dos países modernos já na infância.

Como são os mecanismos pelos quaiscriptografia de dados realizada? Em princípio, é tão simples e compreensível como todos os anteriores que consideramos. A codificação é um processo que pode ser facilmente explicado em termos de princípios básicos da lógica.

Suponha que precisamos enviar uma mensagem"Ivanov vai para Petrov" para que ninguém pudesse ler. Confiamos no computador para criptografar a mensagem e ver o resultado: "10-3-1-15-16-3-10-5-7-20-11-17-6-20-18-3-21". Esse código, é claro, é muito simples: cada dígito corresponde ao número ordinal das letras de nossa frase no alfabeto. “E” está em 10º lugar, “B” - em 3, “A” - em 1, etc. Mas os sistemas de codificação de computador modernos podem criptografar dados de tal maneira que será incrivelmente difícil encontrar uma chave para eles.