Недавно је дошло до пораста активностинова генерација злонамерног софтвера. Појавили су се доста давно (пре 6-8 година), али је темпо њихове имплементације достигао максимум управо сада. Све чешће можете наићи на чињеницу да вирус има шифроване датотеке.

Већ је познато да ови нису само примитивнизлонамерни софтвер, на пример, блокирање рачунара (изазива плави екран), и озбиљни програми који имају за циљ да оштете, по правилу, рачуноводствене податке. Они шифрују све доступне датотеке које су на дохват руке, укључујући 1Ц рачуноводствене податке, доцк, клск, јпг, доц, клс, пдф, зип.

Лежи у томе што се у овом случају користи РСА кључ, који је везан за одређени кориснички рачунар, због чега је универзални дешифратор (декриптор) одсутан. Вируси активирани на једном од рачунара можда неће радити на другом.

Опасност лежи и у томе што се више од годину данаГотови градитељи (буилдери) се постављају на Интернет, дозвољавајући чак и цоолхакерима (особама које себе сматрају хакерима, али не уче програмирање) да развију такав вирус.

Сада су се појавиле моћније модификације.

Дистрибуција вируса се врши сврсисходно, каообично у рачуноводству предузећа. Прво, е-пошта кадровских одељења, рачуноводствених одељења се прикупљају из база података као што је, на пример, хх.ру. Затим се шаљу писма. Они најчешће садрже захтев за пријем на одређену позицију. Уз такво писмо је приложена датотека са биографијом, унутар које се налази прави документ са уграђеним ОЛЕ објектом (пдф датотека са вирусом).

У ситуацијама када је рачуноводствено особље одмах покренуло овај документ, након поновног покретања догодило се следеће: вирус је преименовао и шифровао датотеке, а затим се самоуништио.

Ова врста писма је обично адекватнанаписано и послато из поштанског сандучета без нежељене поште (име одговара потпису). Конкурс се увек тражи на основу основне делатности компаније, због чега се не јављају сумње.

Ни лиценцирани „Касперски“ (анти-вируспрограм), нити „Вирус Тотал“ (онлајн сервис за проверу прилога на вирусе) не може да обезбеди рачунар у овом случају. Повремено, неки антивирусни програми, приликом скенирања, открију да прилог садржи Ген:Вариант.Зуси.71505.

Сваки примљени фајл треба проверити. Посебна пажња је посвећена Ворд документима који имају уграђен пдф.

Има их довољно. У наставку су представљене најчешће опције за начин на који вирус шифрује датотеке. У свим случајевима, е-поштом се шаљу следећи документи:

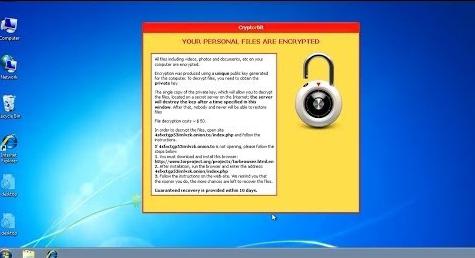

Појавиће се у основној фасцикли након инфекције.диск Ц. Понекад се датотеке попут ВХАТ_ДО.ткт, ЦОНТАЦТ.ткт постављају у све директоријуме са оштећеним текстом. Тамо се корисник обавештава о шифровању његових фајлова, које се спроводи преко поузданих алгоритама отпорних на криптовање. Такође је упозорен на нецелисходност коришћења услужних програма трећих страна, јер то може довести до трајног оштећења датотека, што ће заузврат онемогућити њихово касније дешифровање.

Обавештење препоручује да оставите рачунар унутранепромењено стање. Означава време складиштења датог кључа (обично 2 дана). Наведен је тачан датум, након чега ће свака врста жалбе бити занемарена.

Е-маил се налази на крају. Такође пише да корисник мора дати свој ИД и да било која од следећих радњи може довести до уништења кључа, и то:

Ова врста шифровања је веома моћна:датотеци је додељена таква екстензија као савршена, ноцханце, итд. Једноставно је немогуће хаковати, али можете покушати да повежете криптоаналитику и пронађете рупу (у неким ситуацијама ће вам помоћи Др. ВЕБ).

Постоји још један начин за обнављањедатотеке шифроване вирусом, али није погодан за све вирусе, осим тога, мораћете да извучете оригинални еке заједно са овим злонамерним програмом, што није лако урадити након самоуништења.

Захтев вируса у вези са увођењем посебног кода- мања провера, пошто датотека до овог тренутка већ има дешифровање (код од, да тако кажем, злонамерника није потребан). Суштина ове методе је да се у инфилтрирани вирус унесу празне команде (на самом месту где се унети код упоређује). Као резултат, злонамерни програм сам почиње да дешифрује датотеке и на тај начин их потпуно враћа.

Сваки појединачни вирус има своје посебностифункцију шифровања, што значи да га неће бити могуће дешифровати помоћу извршног фајла треће стране (еке фајл), или можете покушати да покупите горњу функцију, за коју морате да извршите све радње на ВинАПИ.

Да бисте извршили процедуру дешифровања, биће вам потребно:

Вреди то знати у ситуацији када вирусшифрованих датотека, процес дешифровања ће потрајати. Важна ствар је да у горе поменутом малверу постоји грешка која вам омогућава да сачувате неке датотеке ако брзо искључите рачунар (извуците утикач из утичнице, искључите филтер за напајање, извадите батерију из кућишта лаптопа), чим се појави велики број датотека са претходно наведеном екстензијом .

Још једном треба нагласити да је главна стварстално правите резервне копије, али не у другу фасциклу, не на преносиве медије уметнуте у рачунар, јер ће ова модификација вируса доћи до ових места. Вреди чувати резервне копије на другом рачунару, на чврстом диску који није трајно повезан са рачунаром иу облаку.

Према свима треба поступати са сумњомдокументи који стижу поштом од непознатих лица (у облику биографије, рачуна, Резолуције Врховног арбитражног суда Руске Федерације или пореске управе, итд.). Нема потребе да их покрећете на рачунару (у ове сврхе можете одабрати нетбоок који не садржи важне податке).

У ситуацији када горе наведени вирус има шифроване датотеке цбф, доц, јпг, итд., постоје само три опције за развој догађаја:

Понекад се додатна опција покаже ефикасном. У случају да вирус има шифроване датотеке (паицрипт@гмаил_цом или други малвер), враћање система уназад неколико дана може помоћи.

Ако вирус има шифроване јпг, доц, цбф датотеке итд., онда посебан програм може помоћи. Да бисте то урадили, прво ћете морати да одете на покретање и онемогућите све осим антивируса. Затим морате поново покренути рачунар. Погледајте све датотеке, означите сумњиве. Поље под називом „Цомманд“ означава локацију одређене датотеке (обратите пажњу на апликације које немају потпис: произвођач - нема података).

Све сумњиве датотеке морају бити избрисане, након чега ћете морати да обришете кеш претраживача и привремене фасцикле (ЦЦлеанер је погодан за ово).

Да бисте започели дешифровање, морате да преузметегорњи програм. Затим га покрените и кликните на дугме „Започни скенирање“, указујући на промењене датотеке и њихову екстензију. У модерним верзијама овог програма можете само да наведете саму заражену датотеку и кликнете на дугме „Отвори“. Након тога, датотеке ће бити дешифроване.

Након тога, услужни програм аутоматски радискенира све рачунарске податке, укључујући датотеке које се налазе на повезаном мрежном диску, и дешифрује их. Овај процес опоравка може потрајати неколико сати (у зависности од количине посла и брзине рачунара).

Као резултат, све оштећене датотеке ће бити дешифрованеу исти директоријум где су се првобитно налазили. На крају, остаје само да избришете све постојеће датотеке са сумњивом екстензијом, за шта можете означити поље у захтеву „Избриши шифроване датотеке након успешног дешифровања“ тако што ћете прво кликнути на дугме „Промени параметре скенирања“. Међутим, боље је да га не инсталирате, јер ако дешифровање датотека не успе, оне могу бити избрисане, а затим ћете их прво морати вратити.

Дакле, ако вирус има шифроване доц, цбф, јпг итд. датотеке, не треба журити да платите код. Можда неће бити потребан.

Када покушавате да елиминишете све оштећене датотекекроз стандардну претрагу и накнадно брисање, рачунар се може замрзнути и успорити. С тим у вези, вреди користити посебну командну линију за ову процедуру. Након што га покренете, морате унети следеће: дел “<диск>:*.<екстензија заражене датотеке>” /ф /с.

Неопходно је избрисати датотеке као што је „Реад-ме.ткт“, за које у истој командној линији треба да наведете: дел „<дриве>:*.<филе наме>”/ф /с.

Дакле, може се приметити да акоАко је вирус преименовао и шифровао датотеке, онда не би требало одмах да трошите новац на куповину кључа од нападача; прво треба да покушате сами да откријете проблем. Боље је уложити новац у куповину посебног програма за дешифровање оштећених датотека.

На крају, вреди подсетити да се у овом чланку расправљало о томе како дешифровати датотеке шифроване вирусом.